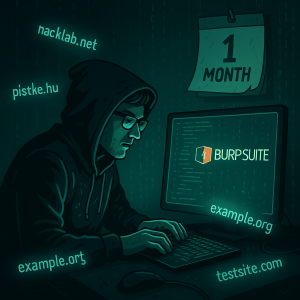

A biztonsági cég tanított meg kiskaput keresni… aztán én találtam egyet náluk

Volt egyszer egy idő, nem is olyan régen, amikor a kedvenc weboldal sérülékenység elemző szoftverem, a Burp Suite Pro 1 hónapos próbaverzióját szinte korlátlanul lehetett igényelni – csak egy új e-mail cím kellett hozzá. A Burp Pro rendszerének akkoriban elég volt annyi, hogy a kérvényezett e-mail cím egy új domainhez